Cloaking é uma técnica de otimização Black Hat que consiste em preparar diferentes conteúdos para uma mesma requisição. Assim que a solicitação é solicitada, uma primeira resposta, bem otimizada, é apresentada aos mecanismos de busca e outra, muitas vezes com spam, é exibida aos internautas.

Você já passou por essa situação em que faz uma consulta no Google e, uma vez em uma das primeiras páginas, percebe que, no final das contas, não tem nada a ver com sua pesquisa?

Se sim, você provavelmente sentiu que foi um erro por parte do Google. Mas talvez não! Você pode ter sido camuflado.

Então:

- O que é camuflagem?

- Como funciona ?

- Que uso podemos fazer dele?

- Essa é uma prática recomendada pelo Google?

Descubra uma definição completa do termo “camuflagem” com uma resposta clara, explícita e precisa para cada uma das perguntas.

Capítulo 1: A Camuflagem – O que é exatamente?

Neste primeiro capítulo vamos dissecar completamente a palavra “camuflagem” para ajudá-lo a ter um bom entendimento.

Para tanto, vamos abordar:

- Seu princípio geral;

- E seus objetivos.

1.1. O

princípio geral da camuflagem O princípio da camuflagem consiste simplesmente em apresentar a dois visitantes distintos, internauta e rastreador , páginas parcial ou totalmente diferentes do mesmo endereço.

Também podemos falar desse termo quando um servidor está configurado para exibir conteúdo diferente para a mesma página da web.

1.1.1. O que é concretamente?

Traduzido do inglês, o termo “cloaking” significa “ocultação”, “camuflagem” ou mesmo “ocultação”.

Em outras palavras, podemos dizer que é um conjunto de manobras que permite ocultar dosindexadores a página web real que o internauta verá em sua tela, enviando-lhes simultaneamente uma página diferente, expressamente otimizada para robôs .

É uma forma de ordenar a renderização de uma página web de acordo com o tipo de internauta que vem consultar a informação.

Como resultado, o conteúdo do URL proposto a pedido do internauta não será o mesmo apresentado aos robôs de indexação, em particular ao Googlebot do Google e aos Bingbot .

Este conteúdo estará então disponível em duas versões:

- Uma versão bem otimizada reservada para os motores de busca;

- Mais um caprichado com visual e reservado para cibernautas.

1.1.2. Como surgiu a camuflagem?

Sabe-se que a inserção de elementos multimídia como imagens ou vídeos possibilita hydra melhorar a qualidade geral de um item e otimizá-lo para o SEO.

Além de sua importância no referenciamento orgânico, o conteúdo multimídia promove a experiência do usuário. A maioria dos usuários da web entende facilmente os recursos visuais e é mais provável que olhe para eles em vez de ler blocos de texto.

Por outro lado, um ponto que parece menos óbvio e que você provavelmente desconhece, é que esses conteúdos multimídia (gráficos, vídeos ou até animações em flash) tornam as páginas da web que os contêm um pouco difíceis de entender para os robôs.

De fato, embora os mecanismos de pesquisa sejam muito bons, eles ainda não conseguem interpretar uma imagem ou um vídeo 100%.

Como resultado, eles são baseados no conteúdo de tags específicas (alt ou title) para entender o tema abordado por esses visuais.

Há muitos anos, essas tags específicas de conteúdo multimídia e que os internautas não veem são levadas em consideração pelos mecanismos de busca durante a indexação.

É aí que entra a camuflagem!

A descrição dos conteúdos multimédia é então apresentada sob a forma de conteúdos textuais aos robôs de indexação dos motores de busca que os podem ler na íntegra sem qualquer dificuldade.

Foi a pequena história em torno da camuflagem para entender sua origem.

1.2. Os objetivos da camuflagem

Com o cloaking, é possível aumentar sua classificação nas SERPs, mas sendo desonesto.

E a falha está aí: atrair os mecanismos de busca para obter sorrateiramente um lugar melhor nas SERPs.

Geralmente usado para fins de SEO, o cloaking é uma técnica que serve muito bem em Black Hat, onde desonestamente melhora a posição dos sites nas SERPs.

Mas quando você pensa sobre isso, o propósito da camuflagem não se limita apenas ao engano!

Há também outras razões, desta vez éticas, para recorrer à camuflagem.

Nesta série de boas intenções, podemos citar:

- O desejo de apresentar aos usuários uma página web atraente e bem ilustrada com, se possível, vídeos desenvolvidos em seu idioma nativo;

- Proteger o acesso a uma página web de bots de spam;

- A apresentação de anúncios direcionados;

- A adaptação do design e modo de visualização da página web de acordo com o navegador utilizado (Mozilla Firefox, Chrome, Explorer, por exemplo);

- E muitos outros.

Em resumo, a camuflagem é uma dessas práticas multifacetadas, cujos objetivos variam de acordo com suas intenções e os usos que você faz delas.

Dito isto, como isso funciona tecnicamente?

Capítulo 2: Como tecnicamente funciona a camuflagem?

Neste segundo capítulo, discutirei primeiro as noções básicas de como funciona a técnica de camuflagem e depois falarei sobre suas muitas variantes.

2.1. O básico de como funciona a técnica de Cloaking

Como lembrete, o cloaking possibilita apresentar uma página aos usuários e outra suficientemente otimizada para agradar os robôs do Google.

Mas como explicar esse joguinho inteligente de prestidigitação?

Bem, tudo depende da identificação de um certo número de parâmetros como:

- O agente do usuário;

- O host ;

- O endereço IP;

- E muitos outros.

Dependendo do parâmetro que serve de suporte, o tipo de camuflagem pode ser diferente.

Quando um usuário visita um site, seu navegador envia sistematicamente uma solicitação ao servidor que hospeda o site.

Esta solicitação é possível graças ao protocolo HTTP (Hypertext Transfer Protocol) que fornece informações sobre inúmeros elementos sobre o usuário, incluindo os parâmetros de identificação levantados.

Esses parâmetros permitem que o servidor que hospeda o site identifique e distinga entre os vários tipos de visitantes do site. A partir do momento em que o servidor percebe a presença de um visitante, ele adapta automaticamente o conteúdo do site reservado para esse tipo de visitante.

O servidor está programado de tal forma que ao perceber que o visitante não é um internauta humano e que é um robô de indexação, o script (em linguagem de servidor PHP, ASP… ) que é oferecido muda e é diferente da página oficial, reservada para visitantes humanos.

É fácil entender como os administradores de um site conseguem enviar intencionalmente a página de sua escolha graças aos seus parâmetros de identificação transmitidos durante sua solicitação.

Este é o mesmo cenário que também é usado para mecanismos de pesquisa.

Uma clínica geral pelo seu princípio, mas que quer ser única nas suas formas.

A operação real de camuflagem será especificamente detalhada em cada uma de suas muitas variações na seção a seguir.

2.2. As múltiplas variantes da técnica de camuflagem

Quais são os diferentes tipos de camuflagem?

É o que discutiremos nesta seção. Discutirei aqui cada uma das variantes mais frequentemente encontradas, em sua forma, suas particularidades e seu mecanismo.

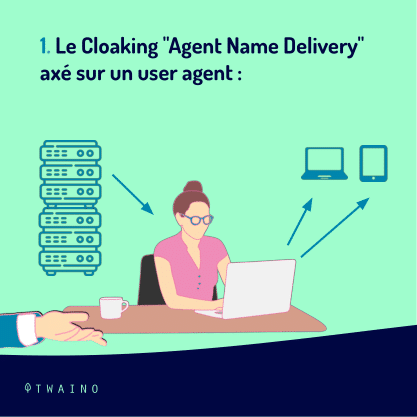

2.2.1. Camuflagem de entrega de nome de agente baseada em agente de usuário A

camuflagem baseada em agente de usuário é, de longe, a forma mais difundida da técnica. E por uma boa razão, o acesso à web geralmente é feito por meio de um navegador, e quem diz navegador, necessariamente diz agente do usuário.

O agente do usuário tornou-se então o parâmetro de identificação preferido dos administradores de sites.

Quando um visitante humano ou um robô se conecta a um site, o agente do usuário é parte integrante do cabeçalho HTTP (o conjunto de informações meta e dados reais trocados por meio de uma solicitação HTTP) que é enviado ao servidor do site.

Ainda chamado de nome do agente, o agente do usuário é na verdade um identificador, uma assinatura específica para todos os visitantes de um site.

Assim, seja um internauta que acessa o site a partir de um navegador (Safari, Opera, Chrome, Explorer, etc.), ou um programa automatizado (spiders, bots, crawlers e qualquer outro robô de busca), cada um tem seu nome de agente específico.

Conforme explicado acima, cada vez que você visita um site, seu navegador envia uma solicitação HTTP para o servidor web. Nesta solicitação, o agente do usuário aparece da seguinte forma:

USER-AGENT=Mozilla/5.0 (compatível; MSIE 10.0; Windows NT 10.0; WOW64; Trident/6.0)

Em nosso exemplo, o navegador da Web com o qual você se conectou é o Internet Explorer 10 usado no Windows 10 na versão 6.0 de seu mecanismo de exibição de página da Web.

Além disso, a identificação do nome do agente também permite que o servidor “manche” (modular, ocultar ou mesmo adaptar) o conteúdo da página web em questão.

O servidor também pode refinar a ergonomia da página da web usando folhas de estilo otimizadas (CSS).

O agente de entrega de nomes é, portanto, usado aqui como base para camuflagem. Sim, é a partir dele que se iniciarão todas as modificações que resultem na exibição dos diversos conteúdos reservados para cada parte, internauta e robô.

Ao receber a solicitação do navegador, o servidor do site se encarregará de carregar (para páginas HTML) ou gerar (para páginas PHP), a página da Web que você solicitou em sua forma “humanizada” (textos e imagens, vídeos, etc.) .

Por outro lado, ao receber uma solicitação de um robô, o servidor do site se encarregará de exibir a página web em sua forma ultra-otimizada e preenchida com conteúdo textual para robôs.

Lembraremos que a camuflagem focada no agente do usuário é um clássico. O que eu não te disse, porém, é que esse tipo de camuflagem é definitivamente uma das formas mais arriscadas da técnica.

Sendo facilmente detectável pelos motores de busca, ainda tende a dar lugar a outros tipos.

2.2.2. “Entrega de IP”

Cloaking no endereço IP Cloaking no endereço IP (Internet Protocol) é uma forma de camuflagem bastante semelhante à anterior.

Também aqui trata-se de classificar os visitantes do site em humanos e não humanos (web crawlers) para lhes oferecer conteúdos distintos e adaptados.

Ao contrário do formulário visto acima, esse tipo de camuflagem é frequentemente usado com boas intenções.

Na verdade, esta prática é frequentemente usada no contexto de Geotargetting (geolocalização do internauta) onde permite que o servidor do site adapte o idioma das páginas da web e/ou dos anúncios aos visitantes do site de acordo com sua região.

Longe de se limitar a esses usos pacifistas, a camuflagem baseada no endereço IP também intervém em manobras abusivas de referenciamento. Em particular, quando os administradores do site fornecem conteúdo estritamente dedicado ao endereço IP padrão conhecido pelos rastreadores.

O endereço IP é na verdade uma sequência de números (192.153.205.26 por exemplo) disponível nos logs. São arquivos de um servidor de internet que contêm informações como data e hora da conexão, mas também o endereço IP dos visitantes.

Essa sequência de números, específica para cada dispositivo conectado à Internet, fornece informações sobre a localização geográfica e o serviço de Internet dos usuários.

É importante ressaltar que os servidores de internet são perfeitamente capazes de segmentar seus visitantes (robôs e humanos) simplesmente a partir de seu endereço IP.

A camuflagem com base no endereço IP consiste então em identificar um endereço IP e, dependendo de seu proprietário ser humano ou não, modificar o conteúdo da página da web de acordo.

Esta variante da técnica, no entanto, tem uma séria deficiência. Só poderia funcionar se os robôs do mecanismo de pesquisa usassem o mesmo endereço IP para o mesmo site.

Felizmente ou infelizmente, a grande maioria dos motores de busca optam por alterar os endereços IP.

Uma maneira simples de evitar ser manipulado.

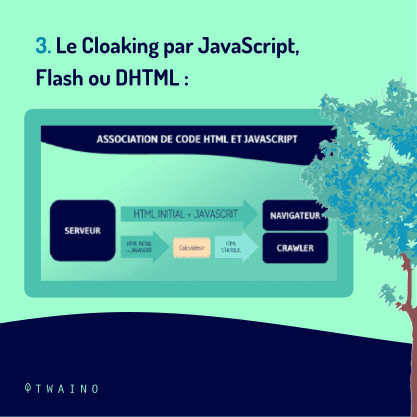

2.2.3. Cloaking por JavaScript, Flash ou DHTML

Primeiro, vamos notar:

- JavaScript ( abreviado como JS) é uma linguagem de programação de script leve, criada para tornar as páginas da web dinâmicas e interativas.

- Dynamic DHTML HTML, representa todas as técnicas de programação utilizadas para que uma página web HTML possa se transformar durante sua consulta no navegador web.

- Flash ou Adobe Flash, anteriormente conhecido como Macromedia Flash, é um software para manipulação de gráficos vetoriais, imagens raster e scripts ActionScript para criar conteúdo multimídia para a web.

Também deve ser lembrado que, assim como o conteúdo multimídia tomado como exemplo no capítulo anterior, os mecanismos de busca também parecem ter dificuldade em identificar e entender códigos JavaScript, Flash ou DHTML.

Uma limitação mais espinhosa para os mecanismos de busca, pois serve como porta de entrada e permite indiretamente a prática de camuflagem nesta forma.

Basta, portanto, que o cloaker (pessoa que pratica o cloaking) crie uma página web recheada de palavras-chave onde haja um redirecionamento em uma dessas linguagens (JS, FLash, DHTML) para uma página “adequada”.

Através de seu navegador que seguirá o redirecionamento, o usuário acessará a página recheada de palavras-chave enquanto os robôs indexarão a isca “adequada” que exibirão em sua SERP.

Podemos dizer que esta variante da técnica é muito simples de estabelecer. Além disso, é mais difícil para os motores de busca detectar, pois envolve o uso de códigos que são bastante difíceis de interpretar.

Esta forma particular da técnica é a mais empregada pelos camufladores. Embora fácil de implementar, a camuflagem via JS, Flash ou DHTML continua sendo uma trapaça pura e simples.

Os seus objectivos são claros e não poderia ser de outra forma, é enganar os motores de busca e os utilizadores, sobre a real natureza da página web.

2.2.4. Encobrindo a “velha escola” através de um texto ou um bloco invisível

Sim, voltamos ao básico. A camuflagem de texto ou bloco invisível é como a prática da velha escola.

É de fato a forma mais antiga de sua categoria, a mais falaciosa e a mais arriscada de camuflagem (primeira do nome). Agora facilmente detectado (e punido), nem parece enganar os usuários, muito menos os robôs dos mecanismos de busca.

Concretamente, esta variante da técnica consiste simplesmente em colocar conteúdos invisíveis aqui e ali na página web (texto branco sobre fundo branco, ou texto preto sobre fundo preto ou mesmo uma moldura com dimensões microscópicas) para os internautas.

Fonte : Javatpoint

Este conteúdo, embora invisível ao internauta, ainda será considerado e valorizado por determinados buscadores.

Assim, o texto invisível será uma lista bruta de palavras-chave ou qualquer outro elemento capaz de melhorar a relevância da página web e, portanto, a sua posição nos resultados dos motores de busca.

Além disso, é possível adicionar o bloco invisível em um bloco perfeitamente visível para o usuário, com a ajuda de CSS (Cascading Style Sheets ou Cascading Style Sheets em francês).

No final, parte da página da web (otimizada para robôs) é ocultada do usuário da Internet.

Bem, isso foi há 10 ou 15 anos. Hoje, essa variante da prática é obsoleta e claramente proibida.

A grande maioria dos motores de busca não são mais pegos no jogo de esconde-esconde. Até mesmo o CSS é acessível a robôs de mecanismos de pesquisa que são rápidos em identificar o truque.

Como se isso não bastasse, os usuários mais inteligentes também podem apenas selecionar regiões suspeitas da página com o mouse para descobrir conteúdo oculto.

Uma técnica simples e engenhosa que se tornou ultrapassada e vulnerável.

2.2.5. As outras formas

de camuflagem Além dessas 4 formas de camuflagem mencionadas acima, existem outras formas que discutiremos para completar esta seção.

2.2.5.1. Cloaking através de HTTP_Referer e HTTP Accept-Language

Estas são duas variantes tecnicamente semelhantes. Eles são baseados em parâmetros incluídos no cabeçalho HTTP.

O Referer ou Referrer aparece como um URL:

Fonte: ubotstudio

Este é o endereço completo ou parcial da página web a partir da qual o utilizador lançou o seu pedido de acesso à página atual onde se encontra. Sua sintaxe é:

REFERRER=https://www.twaino.com/definition/a/above-the-fold/

Neste exemplo, o usuário lança uma solicitação da página “Definição” do site Twaino.com para acessar em a página que propõe a definição de “Above the fold”

Quanto ao parâmetro Accept-Language da solicitação HTTP, ele indica os vários idiomas que o cliente é capaz de entender, bem como as variantes locais preferidas desse idioma. O conteúdo do Accept-Language não depende da vontade do usuário.

Fonte : dotnetexpertguide A camuflagem

através do HTTP_Referer consiste realmente em verificar o cabeçalho HTTP_Referer do visitante e, dependendo da identidade do solicitante, oferecer uma versão diferente da página web.

É o mesmo para camuflagem via HTTP Accept-Language. Após identificar o cabeçalho HTTP Accept-Language do usuário, com base nas correspondências realizadas, um formulário específico da página web será exibido.

2.2.5.2.oriented cloaking

Host em inglês, o host também é um componente do cabeçalho HTTP. Fornece informações sobre o nome do site no qual se encontra a página consultada pelo internauta.

Fica assim:

HOST: www.twaino.com

Isso envolve atacar diretamente o servidor do qual o usuário se conecta à Internet. É assim possível identificar diretamente os diferentes servidores de motores de busca.

Mais eficaz e mais formidável do que a forma relativa ao endereço IP, esta forma de camuflagem é difícil de detectar.

Capítulo 3: Alguns casos de uso do Cloaking

É isso, vimos o cloaking em detalhes em seus princípios operacionais. Mas e o seu uso? Quais são os vários casos de uso para esta técnica?

Neste capítulo, descrevo algumas aplicações conhecidas e relativamente aceitas dessa prática. Casos de uso especiais mostrando a camuflagem como você a conhece agora, sob uma nova luz.

3.1. Camuflagem na otimização do orçamento de rastreamento

O orçamento de rastreamento ou orçamento de rastreamento (ou orçamento operacional em francês) geralmente é a quantidade de tempo que o Google concorda em gastar em um site.

Em termos práticos, isso corresponde ao número de limites de páginas que o bot do Google irá explorar/rastrear em seu site de acordo com o tempo que passará nele.

Essa exploração leva em conta um bom número de critérios.

Estes incluem:

- A velocidade de resposta do servidor: A velocidade de carregamento do site também é levada em consideração;

- A profundidade da página: Ou seja, o número total de cliques necessários para chegar a uma página do site a partir da página inicial;

- A frequência das atualizações: Seja pela qualidade, singularidade e relevância do conteúdo do site;

- E mais.

Para entender completamente o valor da camuflagem para melhorar e aumentar o orçamento de rastreamento do seu site, é importante ter uma ideia geral de como os rastreadores funcionam. O que eles realmente fazem em seu site?

Não é nada fora do comum. o rastreadores são realmente programados para executar várias tarefas depois de acessar seu site.

Eles rastreiam um grande número de URLs para os quais índice .

Para otimizar seu orçamento de rastreamento, será, portanto, uma questão de garantir que o rastreador não seja distraído e ocupado por elementos impertinentes e/ou inúteis.

Primeiro, é aconselhável analisar os arquivos de log e, em seguida, excluir URLs que não sejam relevantes para o seu SEO.

Claro, é melhor manter tudo JavaScript ou CSS recuado para que os bots se concentrem mais em suas páginas HTML.

Portanto, é recomendável ocultar (ocultar ou redirecionar) arquivos JS ou CSS para reservar a grande maioria de seu orçamento de rastreamento para rastrear conteúdo essencial.

Aqui estão muitas dicas para explorar melhor seu orçamento de rastreamento graças à camuflagem.

3.2. Cloaking em relação ao comportamento do visitante

Este caso de uso, deve-se notar, é uma aplicação muito específica da técnica.

À primeira vista, isso não chama a atenção e por boas razões, não é realmente camuflagem como a conhecemos, mas sim uma forma bastante ambígua tratada com ou sem razão para camuflagem.

Para dar suporte a esse uso e torná-lo mais fácil de entender, vamos criar um contexto.

Suponha que você tenha um site no qual planejou um dispositivo de recepção iterativo e mutável para visitantes do Google.

Ou seja, um sistema que recebe os usuários de forma diferenciada. Por exemplo, você cria um bloco para este fim no topo da página, onde, dependendo da solicitação do usuário, você pode oferecer uma mensagem de boas-vindas associada a:

- Um pedido de assinatura de feeds RSS e/ou newsletter;

- Uma sugestão de alguns artigos complementares para leitura;

- E muitos mais.

Aqui, o fato de o mecanismo de busca não ter direito a todas ou parte dessas propostas enquanto o usuário da Internet tiver acesso a elas é considerado camuflagem.

Para o Google, o tratamento dado aos usuários certamente não é o mesmo oferecido aos rastreadores.

O mesmo vale para páginas da web onde os usuários são sistematicamente redirecionados para páginas diferentes daquelas encontradas inicialmente nas SERPs do Google.

3.3. Cloaking em testes A/B ou testes multivariados

Um O teste A/B ou teste A/B é uma abordagem de marketing que permite testar vários layouts dos componentes de uma página da web. Para isso, são oferecidas aos internautas variantes modificadas da referida página web.

Por exemplo, o site exibe uma página de compra A para um visitante 1 e uma página de compra B para um visitante 2. Esse teste permite avaliar notavelmente a produtividade e o rendimento das várias páginas.

No que diz respeito aos testes multivariados ou testes multivariados (MVT), estes são derivados do teste A/B. Um MVT consiste em criar um número colossal de versões de uma única página que será devolvida a várias categorias de visitantes.

Por exemplo, configurando um teste com várias variáveis, você poderá testar 3 cabeçalhos diferentes, 5 anúncios diferentes e 2 imagens diferentes ao mesmo tempo.

Cada associação será colocada online de forma aleatória, pelo que obterá para o seu teste um total de 3 x 5 x 2 = 30 variantes diferentes para a mesma página. O objetivo é definir a combinação perfeita (cabeçalho + anúncio + imagem) para sua página.

Não se preocupe, técnicas de teste A/B ou multivariadas, quando aplicadas de forma padrão, seguem as diretrizes do Google.

De fato, o Google codificou meticulosamente e rigorosamente o desempenho de testes multivariados.

Para o mecanismo de busca, o uso ético de ferramentas de teste multivariado não é uma forma de disfarce.

Recomendamos testes construtivos: A otimização das páginas de um site atende, por um lado, aos anunciantes, pois o número de conversões aumenta e, por outro, aos usuários, que encontram informações eficazes.

O mecanismo de busca também fornece informações sobre as medidas gerais a serem observadas para que os testes A/B ou multivariados não sejam considerados camuflados e tratados como tal.

Assim, o Google recomenda que:

- As variações respeitem a própria essência do conteúdo da página original para que nem o significado nem a impressão geral que os usuários tenham dela seja modificado.

- O código-fonte deve ser atualizado regularmente. Obviamente, o teste deve ser interrompido imediatamente após a coleta de dados suficientes.

- A página original deve ser sempre aquela oferecida à maioria dos usuários. Você pode usar um otimizador de site para executar brevemente a combinação vencedora no final do teste, mas preste atenção ao código-fonte da página de teste para reconhecer rapidamente a combinação vencedora.

O motor de busca também se reserva o direito de tomar medidas contra sites que não respeitem suas instruções e aqueles cujos usuários sente que estão sendo abusados e/ou enganados.

Capítulo 4: Cloaking em SEO: uma falsa boa ideia?

Até agora, a técnica de camuflagem agora é compreensível para você como um todo. No entanto, as áreas cinzentas permanecem.

- A camuflagem é uma técnica recomendada em SEO?

- Qual é o seu lugar de acordo com o Google?

- Em última análise, esta é uma técnica recomendável?

Neste capítulo, trata-se de esclarecer todos esses pontos de sombra específicos da técnica.

4.1. Cloaking de acordo com o Google: uma técnica controversa?

Com o mecanismo de busca, tudo fica um pouco mais claro, a camuflagem é inadmissível.

O Google diz oficialmente:

“Cloaking é uma técnica de oferecer aos usuários URLs ou conteúdos diferentes daqueles destinados aos bots de mecanismos de pesquisa. Esta prática é uma violação diretrizes do Google, pois oferece aos usuários resultados distintos dos esperados.”

4.2. Camuflagem: SEO White ou Black Hat?

Vamos fazer um pequeno lembrete. Em termos de referenciamento natural (SEO), geralmente distinguimos duas famílias principais de práticas: SEO de chapéu branco e SEO Chapéu preto SEO.

Como você pode imaginar, chapéu branco refere-se a todas as boas práticas de SEO em oposição a chapéu preto que associa todas as práticas de SEO questionáveis e proibidas.

Com efeito, a especificidade do white hat SEO é respeitar as diretivas dos motores de busca (principalmente Google) em total transparência na otimização dos websites.

Aqui a qualidade, a relevância e o valor agregado do conteúdo são a pedra angular de qualquer boa referência orgânica.

Inversamente, o Black hat SEO é basicamente enganar, enganar e seqüestrar algoritmos de mecanismos de busca pelo mesmo motivo: para obter um melhor posicionamento nos rankings.

Quase todos os meios privilegiados no black hat SEO são proibidos (técnicas formalmente proibidas pelos motores de busca).

E sobre camuflagem?

Como vimos, o primeiro princípio da camuflagem é apresentar conteúdos diferentes dependendo do tipo de visitante (um internauta humano ou um robô). Na maioria das vezes, parte do conteúdo é ocultada dos usuários ou dos robôs de indexação.

Essa tática de encobrimento é claramente considerada chapéu preto.

Em última análise, o cloaking é um método antiético de chapéu preto, contrário à diretriz do Google e devidamente proibido. Tem como objetivo obter de forma rápida e fraudulenta uma melhor posição nos SERPs.

No entanto, nem todas as técnicas e usos de camuflagem são maliciosos, você sabe disso!

4.3. Cloaking: É realmente uma prática recomendável?

Diante de tudo o que foi desenvolvido anteriormente, a resposta lógica e justificada seria: NÃO!

Cloaking, além de seus vários usos, também pode ajudar a ganhar lugares nas SERPs.

Para se proteger da camuflagem, o Google e outros mecanismos de busca adotam medidas severas:

- Penalidades;

- Rastreadores mascarados;

- Sistema de denúncias;

- Equipe de spam;

- etc.

As penalidades algorítmicas e manuais do mecanismo de busca são particularmente assustadoras.

Eles dizem respeito a todo ou parte do site e podem ir até a exclusão permanente do site do índice do Google. E por um bom motivo, em 2006 alguns sites (camuflados) da marca BMW pagaram o preço.

Nas mãos de especialistas e profissionais, aplicados de acordo com as exigências dos motores de busca e com boas intenções, a camuflagem tem sérias vantagens.

Capítulo 5: Outras perguntas sobre camuflagem

5.1. O que queremos dizer com camuflagem?

Cloaking é uma técnica de otimização de mecanismo de pesquisa ruim que consiste em apresentar conteúdo ou URLs diferentes para usuários humanos e mecanismos de pesquisa. Essa prática é considerada uma violação das diretrizes do Google porque fornece aos visitantes resultados diferentes do esperado.

5.2. A camuflagem é ilegal?

Cloaking é considerado uma prática de Black Hat SEO, portanto ilegal (de acordo com o lei ”Google”). O motor de busca pode penalizar ou mesmo banir permanentemente do seu índice qualquer site que pratique esta prática.

5.3. Quais são os diferentes tipos de camuflagem?

Temos camuflagem:

- “Entrega de Nome de Agente” focada em um agente de usuário;

- “Entrega de IP” referente ao endereço IP;

- Por JavaScript, Flash ou DHTML;

- “Velha escola” através de texto invisível ou bloco;

- Através de HTTP_Referer e HTTP Accept-Language;

- Host focado.

5.4. O que é camuflagem no Facebook?

Cloaking é uma técnica usada para burlar os processos de revisão do Facebook, a fim de mostrar aos usuários conteúdo que não atenderia aos padrões das Diretrizes da Comunidade.

5.5. Como verificar a camuflagem?

Na ferramenta verificador de camuflagem, insira o URL do site para verificar. Clique no botão “Cloaking Check” e ele testará a URL. Se detecta ou não camuflagem aparecerá nos resultados. Se você encontrar camuflagem em seu site, deve se preocupar, pois seu site pode ser sancionado pelos mecanismos de pesquisa.

Em resumo

Cloaking é uma técnica não recomendada pelo Google e cuja aplicação não é isenta de consequências.

Graças a este artigo, você sabe o suficiente sobre essa prática e seus múltiplos aspectos. Cabe agora a você formar sua própria opinião e/ou experiência sobre o assunto.

Se você conhece outras técnicas ou aplicativos de camuflagem, sinta-se à vontade para compartilhá-los conosco nos comentários.

Adeus !